imToken2.0提现为何未到账? 当使用imToken2.0进行提现时,有时候可能会遇到资金未到达目标账户的情况。有以下几个可...

在当今数字化时代,数据安全和隐私保护受到越来越多的关注。特别是在使用Tokenim这样的身份验证和授权机制时,签名的完整性和有效性显得尤为重要。Tokenim是一种常用的标记(Token)机制,它被广泛应用于不同的应用程序和服务中,以确保用户身份的安全和授权过程的顺畅。然而,随着网络攻击手段的不断升级,Tokenim签名被篡改的风险也逐渐增加。本篇文章将深入探讨如何识别和防范Tokenim签名被篡改的风险,帮助大众用户提高自身的数字安全意识。

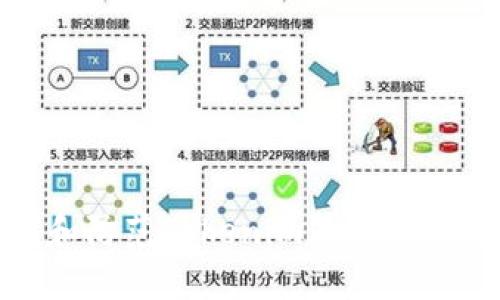

Tokenim签名是一种用于验证数据完整性和身份的机制。在Tokenim系统中,签名通常是通过加密算法生成的,用于确认发送的消息确实由持有私钥的一方发出。Tokenim本质上是一个JSON Web Token(JWT),它通过签名来确保信息不被篡改。

Tokenim签名的结构一般由三个部分组成:头部(Header),负载(Payload)和签名(Signature)。头部包含有关如何解析和验证Token的信息,负载包含传输的数据,而签名则是确保数据完整性的关键部分。在Tokenim的使用中,签名的有效性直接影响到用户的数据安全和隐私保护,因此,了解其重要性以及可能出现的风险是至关重要的。

Tokenim签名被篡改的原因多种多样,这里列出了一些常见的原因。

1. **密钥泄露**:Tokenim签名的生成依赖于私钥,一旦私钥被非法获取,攻击者就可以生成伪造的Tokenim,从而导致签名的篡改。

2. **网络攻击**:通过网络监听和中间人攻击,攻击者可以对传输中的Tokenim进行捕获和篡改,给用户带来极大的隐患。

3. **不安全的存储方式**:将Tokenim存储在不安全的地方(如本地存储或不加密的数据库中),使其容易受到范围更广的攻击。

4. **使用不安全的加密算法**:不使用业界推荐的安全加密算法可能导致签名的脆弱性和被篡改的风险。

识别Tokenim签名是否被篡改可以通过以下几个步骤进行:

1. **验证签名**:使用相应的公钥或秘密密钥来验证Tokenim的签名。若验证失败,则说明该签名可能被篡改。

2. **检查Token的结构**:Tokenim的结构应为“Header.Payload.Signature”三个部分,用点(.)分开。可以对每一部分进行分析,确保其不被改变。

3. **审计日志**:定期检查系统的审计日志,寻找任何与Tokenim相关的异常活动,如不明来源的Tokenim导致的异常请求。

4. **使用安全工具**:利用现成的安全工具和库来进行Tokenim的签名验证,这可以提高安全性。

防范Tokenim签名被篡改需要从多个方面入手:

1. **加强密钥管理**:确保私钥和公钥安全存储,定期更新密钥,并为其设置访问权限。

2. **使用HTTPS进行数据传输**:通过HTTPS加密通信,减少中间人攻击的风险,确保数据在传输过程中不被篡改。

3. **使用强加密算法**:选择行业标准且经过验证的加密算法来生成Tokenim的签名,如RS256或HS256。

4. **安全存储Tokenim**:将Tokenim存放在安全的地方,例如使用HttpOnly和Secure属性的Cookie。

5. **实时监控系统活动**:使用监控工具实时监听系统的行为,及时发现并响应异常情况。

Tokenim在身份验证和授权中并不是唯一的选择。其他常见的身份验证机制包括Session, OAuth等。以下是它们的一些比较:

1. **Session**:Session机制是基于服务器的,每个用户在登录时会在服务器上建立一个Session,并返回给客户端一个Session ID。虽然Session机制较为安全,但它需要服务器存储状态,可能会导致性能瓶颈,并且难以扩展。

2. **OAuth**:OAuth是一种开放标准,用于访问受保护的资源。OAuth的优势在于其允许用户授权第三方服务访问其信息,而不需要分享用户的凭证。但其实现复杂,管理难度较高,且需要良好的安全策略。

相比之下,Tokenim作为无状态的身份验证机制,不需要服务器存储用户状态,更加轻便和灵活。然而,它也对安全性有较高的要求,需要妥善管理Tokenim的签名和密钥。

Tokenim签名的篡改可能会给用户及企业带来严重的后果:

1. **身份伪造**:如果攻击者能够伪造Tokenim,他们可以冒充合法用户进行恶意操作,如数据泄露、财务欺诈等。

2. **数据机密性丧失**:篡改签名可能导致敏感信息暴露,从而损害用户隐私和数据安全。

3. **信任危机**:一旦Tokenim签名被篡改,用户将失去对系统的信任,导致用户流失,甚至可能引发法律诉讼。

4. **经济损失**:对于企业而言,这种攻击可能导致直接的经济损失,同时还可能影响到品牌形象和市场竞争力。

Tokenim签名是用于验证Tokenim数据有效性和完整性的加密机制。它确保数据在传输过程中未被篡改,通过结合发送者的私钥生成唯一的签名。

确保Tokenim的安全性的方法包括使用安全的加密算法、加强密钥管理、及时更新密钥和使用HTTPS协议加密传输。

如果发现Tokenim被篡改,用户需要立即失效篡改的Tokenim,使用新的Tokenim进行身份验证,并加强安全策略以防再次发生。

数据篡改是攻击者对数据进行非法篡改的行为,而Tokenim是保护数据不被篡改的重要环节。确保Tokenim签名有效可以防止数据篡改。

是的,有多种库和工具可以帮助检测Tokenim的有效性,例如使用jsonwebtoken等流行的JavaScript库进行 Tokenim 签名验证。

应当设置合理的有效期并在Tokenim中使用“exp”声明。同时,可设计禁用Tokenim的机制,当发现Tokenim存在风险时,可以通过相应的黑名单或取消策略来处理。

通过上述详细介绍和讨论,希望读者能够全面理解Tokenim签名的风险与防范,对提升数字安全和用户信任产生积极的影响。